Her yıl siber güvenlik dünyası her zamankinden daha fazla güvenlik açığı yayınlıyor. CVE veritabanı etkileyici bir hızla büyümeye devam ediyor ve güvenlik açığı tarayıcıları dünya genelindeki panolarda binlerce bulguyu düzenli olarak işaretliyor.

Aynı zamanda çok daha küçük bir liste olan Bilinen Aktif Olarak İstismar Edilen Güvenlik Açıkları (KEV) kataloğu çok daha yavaş büyüyor.

Bu durum güvenlik ekipleri ve karar vericiler için önemli bir soruyu gündeme getiriyor:

CVE sayısı her yıl patlama yaşarken, KEV neden aynı eğriyi takip etmiyor? Ve daha da önemlisi kuruluşlar gerçekten hangisine odaklanmalı?

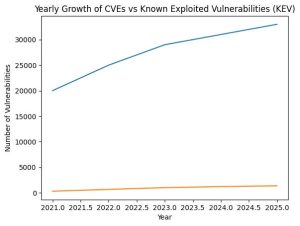

Bu grafik 2021 ile 2025 yılları arasında CVE veritabanı ile Bilinen Aktif Olarak İstismar Edilen Güvenlik Açıkları (KEV) kataloğunun farklı büyüme eğrilerini göstermektedir. CVE hacmi açıklama ölçeği ve otomasyon nedeniyle hızla artarken, KEV yalnızca sahada aktif olarak istismar edilen güvenlik açıklarının seçilmiş bir kümesi olarak yavaş büyür. Bu fark, risk temelli önceliklendirmenin ham güvenlik açığı sayılarından neden daha önemli olduğunu ortaya koyar.

CVE büyümesi tehlikeyi değil açıklamayı yansıtır

Ortak Güvenlik Açıkları ve Maruziyetler (CVE) sistemi gerçek dünyadaki riski ölçmek için tasarlanmamıştır. Amacı şeffaflıktır. Bir güvenlik açığı sorumlu şekilde açıklandığı ve doğrulandığı anda, saldırganların ilgi gösterip göstermediğine bakılmaksızın bir CVE kimliği alabilir.

Bu tasarım tercihi dik büyüme eğrisini açıklar. Son yıllarda yeni yayınlanan CVE sayısı 2021 yılında yaklaşık 20.000 iken 2024 yılında 31.000’in üzerine çıkmıştır ve 2025 yılında yayınlanan 33.000’den fazla CVE ile bu hızlanma devam etmektedir. Bu da küresel güvenlik açığı manzarasının artık her gün yaklaşık doksan yeni CVE ile genişlediği anlamına gelir. Bunların çoğu, saldırganların ilgi gösterip göstermeyeceği bilinmeden çok önce açıklanmaktadır.

2025 yılındaki sürekli büyüme büyük ölçüde güvenlik açığı keşfinde artan otomasyon, CVE Numaralandırma Yetkililerinin sayısındaki artış ve tedarik zinciri ile bulut tabanlı yazılımlara yönelik görünürlüğün artması ile açıklanabilir. Bu durum gerçek anlamda yeni saldırı tekniklerinde ani bir artıştan ziyade ekosistemin olgunlaşmasını yansıtmaktadır.

CVE Programı (https://nvd.nist.gov/general/cve-process) tarafından koordine edilen CVE ekosistemi yanlış gidebilecek her şeyi kataloglama konusunda mükemmel bir iş çıkarır. Ancak bu bütünlük bir bedel getirir: önceliklendirme olmadan hacim.

Kuruluşlar için bu durum genellikle uzun güvenlik açığı listeleri, bitmek bilmeyen yama döngüleri ve hiçbir zaman istismar edilmeyecek “kritik” bulgularla dolu panolar anlamına gelir.

KEV yavaş büyür çünkü saldırganlar seçicidir

Bilinen Aktif Olarak İstismar Edilen Güvenlik Açıkları (KEV) kataloğu tamamen farklı bir amaçla vardır. CISA (https://www.cisa.gov/) tarafından sürdürülen KEV yalnızca gerçek ortamda aktif olarak istismar edilen ve güvenilir kanıtlarla desteklenen güvenlik açıklarını içerir.

Bilinen Aktif Olarak İstismar Edilen Güvenlik Açıkları kataloğunun büyümesi çok farklı bir hikâye anlatır. 2021 yılında tanıtıldığından bu yana KEV yaklaşık 300 kayıttan 2024 sonu itibarıyla yaklaşık 1.200’e yükselmiştir. 2025 yılında ise katalog yaklaşık 1.350 bilinen istismar edilen güvenlik açığına ulaşmıştır. Aynı dönemde yayınlanan on binlerce CVE ile karşılaştırıldığında KEV toplam güvenlik açığı manzarasının yüzde ikisinden çok daha azını temsil etmeye devam eder. Buna rağmen gerçek dünyadaki saldırı faaliyetlerinin orantısız derecede büyük bir bölümünü yakalar.

Bu yavaş büyüme bir zayıflık değildir. Siber suçların temel bir gerçeğini yansıtır: saldırganlar her güvenlik açığının peşinden koşmaz. Güvenilir, ölçeklenebilir ve kârlı olanı hedef alırlar. Bir istismar işe yaradığında genellikle tekrar tekrar kullanılır ve bazen yıllarca geçerliliğini korur.

Başka bir deyişle KEV açıklama hacmini değil, saldırgan davranışını yansıtır.

Eşit büyüme neden bir uyarı işareti olurdu

KEV CVE ile aynı hızda büyüseydi bu aslında bir soruna işaret ederdi. Bu ya her güvenlik açığının anında silahlandırıldığı anlamına gelirdi ki bu doğru değildir ya da KEV filtreleme gücünü kaybetmiş olurdu.

CVE şu soruya yanıt verir “Ne var?”

KEV ise çok daha acil bir soruya yanıt verir “Şu anda kuruluşlara karşı ne kullanılıyor?”

Bu ayrımı anlamak modern güvenlik açığı yönetimi için kritik öneme sahiptir.

Bizim bakış açımız: teorik güvenlik açıkları gerçek risk değildir

Guardian360 olarak kuruluşların teorik risklerin peşinden koşmak için çok fazla zaman harcadığına inanıyoruz.

Geleneksel güvenlik açığı yönetimi genellikle tüm CVE’leri eşit kabul eder ve büyük ölçüde CVSS puanlarına ve ham sayılara dayanır. Bu yaklaşım kâğıt üzerinde kapsamlı görünür ancak pratikte yama yorgunluğuna, kaynakların verimsiz kullanımına ve sahte bir kontrol hissine yol açar.

Hiçbir zaman istismar edilmeyen yüksek şiddette bir CVE, saldırganlar tarafından aktif olarak kullanılan orta seviyede puanlanmış bir güvenlik açığıyla aynı riski taşımaz. Buna rağmen birçok araç hâlâ ilkini ikincisine tercih etmektedir.

Bu nedenle kuruluşların odaklarını “Kaç güvenlik açığımız var?” sorusundan “Hangi güvenlik açıkları işimizi gerçekten tehdit ediyor?” sorusuna kaydırmaları gerektiğine güçlü bir şekilde inanıyoruz.

Guardian360 Lighthouse risk temelli önceliklendirmeyi nasıl destekler

Guardian360 Lighthouse platformu tam olarak bu ilke etrafında inşa edilmiştir. Ortakları ve müşterileri sonsuz güvenlik açığı listeleriyle bunaltmak yerine Lighthouse risk temelli tarama ve önceliklendirme modeline doğru evrilmektedir.

Aşağıdakileri birleştirerek:

- teknik güvenlik açığı verileri (CVE),

- istismar istihbaratı (KEV gibi),

- ve iş bağlamı (varlık önemi, maruziyet ve etki),

Lighthouse, ortakların iyileştirme çalışmalarını en önemli noktalara odaklamasına yardımcı olur. Bu yaklaşım ISO 27001 ve NIS2 gibi modern çerçevelerle doğal olarak uyumludur ve kontrol listesi uyumundan ziyade risk temelli karar vermeyi vurgular.

Amaç daha az tarama değil daha akıllı sonuçlardır.

Büyüme eğrilerini doğru okumak

CVE ve KEV büyüme eğrileri arasındaki görsel fark net bir hikâye anlatır. Bir çizgi açıklama ve şeffaflık tarafından yönlendirilerek hızla yükselir. Diğeri ise gerçek dünyada doğrulanmış istismarlar tarafından yönlendirilerek yavaşça tırmanır.

Bu boşluk “çözülecek” bir şey değildir. Kullanılacak bir şeydir.

Çünkü siber riski azaltmak, yanlış gidebilecek her şeyi düzeltmekle ilgili değildir. Asıl mesele gerçekte yanlış giden şeyleri ele almaktır.

Son düşünce

CVE bize görünürlük sağlar.

KEV bize odak kazandırır.

Guardian360 Lighthouse gibi risk temelli platformlar bu boşluğu kapatmak için vardır. Böylece kuruluşlar gürültüye tepki vermek yerine gerçek ve ölçülebilir riski azaltmaya daha fazla zaman ayırabilir.